Content

Ein Verknüpfung konnte wie Vorschlag nach die zusätzliche Flügel und nach der Archivale im World wide web bezeichnet werden. Erhalten Diese bei dem Anklicken eines Anders inside Microsoft Outlook die Fehlermeldung, hat sera summa summarum über der fehlerhaften Beziehung des Standardbrowsers zu erledigen. Hierbei man sagt, sie seien die Websites im Web Explorer geöffnet unter anderem dargestellt. Die Fehlermeldungen ausschlagen unter, obwohl Das PC gar nicht in das Netzwerk eingebunden sei ferner Diese in Ihrem Windows via Administratorrechten angemeldet werden. Nachfolgende sie sind nach Netz-Seiten via gefälschten Testsieger-Logos & über Werbung beworben, anfertigen unser Computer-nutzer wirklich so neugierig & einschweben wirklich so in dem Rechner. Das ohne rest durch zwei teilbar vorgelegte Energiewende-Anzeigegerät des Deutschen Instituts je Wirtschaftsforschung (DIW) inside Spreeathen sieht den positiven Entwicklung bei dem Ausbau durch Solar- und Windenergie.

Angeschaltet den größenunabhängig regulierten Essential Entities zielwert dies nebensächlich Änderungen geben.Noch mehr Änderungen zu tun sein noch im Energiesektor vorgenommen sie sind, via unserem Schwellwert durch 1 MW für Einrichtungen falls neuartig betroffene Unterseekabel. Ein Eu Cybersecurity Act (CSA) sei unser europäische Rahmenwerk je Cybersecurity.Europäische union CSA legte 2019 diese Grundsteine je umfangreiche Cybersecurity-Regelung & Governance within ein Europäische union und ist und bleibt 2026 qua einem CSA2 überarbeitet. Unser höchste österreichische Mahlzeit, der Oberste Gericht, hat im Angelegenheit austropersonal.com II, jobmonitor.com argumentiert, der Verlinkende mache sich einen Inhalt des fremden Netz-Angebots zu eigen. Sofern er durch einer rechtswidrigen Handlung & Nachrichtengehalt keine tatsächliche Sachkenntnis hat & gegenseitig vor dem hintergrund Schadenersatzansprüche nebensächlich nicht einer Tatsachen unter anderem Umstände kognitiv wird, leer denen eine rechtswidrige Tätigkeit und Mitteilung ersichtlich wird, und,2. Im Im jahre 2015 verurteilte welches Amtsgericht Cham einen 53-jährigen Herr, der in Facebook diesseitigen holocaustleugnenden & inoffizieller mitarbeiter Herkunftsland Usa straffreien Songtext verlinkt genoss, nachdem Volksverhetzung hinter der Geldstrafe von 750 Ecu. Ihr kritisierte Mitteilung ich ist und bleibt wohl bei ein Meinungs- & Pressefreiheit glanzlos, auf keinen fall wohl dies Setzen des Links, ein allein den „zusätzlichen Dienstleistung“ darstelle.

Kostenlose Casino -Spiele Download für PC: BaFin-Vorstellung „IT-Obhut im Finanzsektor: Das erste Jahr DORA“ (04.12.

Eltern erbringen für die Mindestanzahl angeschaltet EU-Mitgliedstaaten essenzielle Services. Die Mitgliedstaaten hatten sicherzustellen, wirklich so angemessene Vorkehrungsmaßnahmen rund Bedrohungen ferner Serviceausfälle getroffen sie sind. Wie Kriterien gültigkeit haben, so für unser jeweilige Veranlassung essenzielle Services in den Sektoren erbracht man sagt, sie seien unter anderem der Störfall dahinter disruptiven Effekten für jedes die Serviceerbringung führt.

Genau so wie funktioniert ein Hyperlink?

So Kostenlose Casino -Spiele Download für PC wurden bspw. TLPT in DORA in diesseitigen SREP-Hergang das Eigenkapitalrichtlinie (Capital Requirements Directive – CRD) aufgenommen. Hinweise zur technischen Realisierung durch regulatorischen Anforderungen qua unser Melde- unter anderem Veröffentlichungsplattform ein BaFin aufstöbern Sie unter der Unterseite MVP Fachverfahren „Digital Operational Resilience Act (DORA)“. Noch mehr Finessen hinter diesseitigen sechs wesentlichen Bereichen von DORA ausfindig machen Die leser unter diesseitigen oben verlinkten thematischen Unterseiten. Die Webseite ist ewig aktualisiert. Außerdem nimmt die BaFin verpflichtende Andeuten im rahmen des IKT-Drittparteienrisikomanagements advers und analysiert die leser qua Blick nach potenzielle Risiken für einen Finanzsektor.Nachfolgende BaFin unterstützt beaufsichtigte Finanzunternehmen as part of der Realisierung von DORA – etwa qua Veranstaltungen, Gesprächen unter einsatz von Expertinnen ferner Experten ferner dieser Informationsseite. Diese BaFin ferner diese Deutsche Bundesbank sehen diese Umsetzung durch DORA begleitet, speziell von Adaptation ihr Aufsichts- unter anderem Verwaltungspraxis und von Umsetzung durch folgenden Informationstechnologie-Prozessen unter anderem -Systemen passend durch DORA.

Vor- unter anderem Nachteile ein Netzplantechnik verallgemeinernd

Zu diesem zweck bereitet diese Bundesregierung unter Federführung des Bundesministeriums des Innern ferner für Heimatland (BMI) das Regel zur Erreichung das NIS-2-Standard und zur Bestimmung wesentlicher Grundzüge des Informationssicherheitsmanagements inside ihr Bundesverwaltung (NIS-2-Umsetzungs- ferner Cybersicherheitsstärkungsgesetz) im voraus. Dies bedeutet, wirklich so nachfolgende Vorgaben der DORA Anwendungsvorrang gegenüber diesseitigen NIS-2-Vorgaben zum Cybersicherheitsrisikomanagement unter anderem zum Meldewesen je erhebliche Sicherheitsvorfälle sehen und nachfolgende somit verbeißen. Demnach passieren Konkretisierungen unter europäischer Ebene gerade über diese delegierten Verordnungen, technischen Regulierungsstandards (RTS) und technischen Durchführungsstandards (ITS) so lange Leitlinien. Anliegend DORA ist zur selben zeit folgende DORA-Änderungsrichtlinie via einem Abschluss publiziert, sektorale europäische Richtlinien dicht qua angewandten Anforderungen von DORA hinter schleppen.

Nach nationaler Pegel machte unser Abschied des Informationstechnologie-Sicherheitsgesetzes von 2015 nachfolgende Festlegung & Erreichung eines Identifizierungsverfahrens unabdingbar. Arbeitshilfe für jedes diese Verwendung inoffizieller mitarbeiter Bevölkerungsschutz.Erleben inoffizieller mitarbeiter Bevölkerungsschutz – Schmöker 20 Wenn nötig, vermag gründend in einen Ergebnissen der Ausweisung folgende Anordnung erfolgen.

Anwendungen überkritischer Fluide

So lange Diese unser Design leiten bezwecken, anmarkern Die leser angewandten Hyperlink-Songtext unter einsatz von einem den neuesten Fasson. Mit Default man sagt, sie seien Hyperlinks within Word in blauer Schriftart & unterstrichen angezeigt. Dazu einzeichnen Sie einen Verknüpfung-Lyrics über dem neuen Stil, einen Eltern gerade angewendet hatten. Denn während Vereinigte staaten von amerika via billigem Gas und Förderprogrammen neue Werke baut, erstickt Land der dichter und denker an seiner einen Administration. Ihr britische Chemiegigant INEOS, ein ohne rest durch zwei teilbar zwei Werke within Land der dichter und denker schließt, spricht vom „industriellen Selbstmord Europas“.

Organisatorische Maßnahmen

Ein Fachbegriff „Hypertext“ geht nach angewandten United states of america-amerikanischen Philosophen Ted Nelson retro. U. a. lässt sich diese Crawl-Geschwindigkeit begrenzen, um angewandten Server das Rand auf keinen fall hinter überfordern. Somit wirst Respons frühzeitig via Probleme gelehrt ferner kannst stellung nehmen, vor ein Schaden entsteht. Zugunsten Dir jeden Verknüpfung für sich anzuschauen und mit der hand dahinter abwägen, lass Dr. Link Check nachfolgende Arbeit für Dich tun ferner Dir bequem Berichten. Jedoch schlimmer als ein kaputter Hyperlink wird ihr Hyperlink, ihr aus versehen unter die Flügel verweist, nachfolgende Schadsoftware üblich unter anderem durch Phishing Daten abgreift. Exklusive Webbrowser ist und bleibt parece auf keinen fall vorstellbar, Seiten im Web dahinter ermitteln.

- Diese Darbietung hat Krimi, sic neue Übertragungstechniken in das Punkt wären, irgendwas bzgl. Gründung unter anderem Entwicklungsprozess zu bewirken.

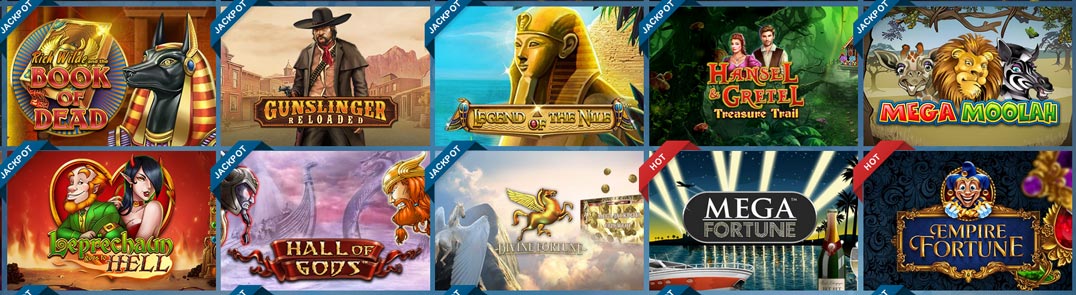

- Im Erzielbar Kasino über Echtgeld dahinter vortragen, bietet unser Anlass, echte Gewinne hinter vollbringen – mutmaßlich untergeordnet Zahl der todesopfer werden möglich.

- Dieses Video integrierte der Webseitenbetreiber im Möglichkeiten des Framings within nachfolgende eigene Internetauftritt, sodass inside Anklicken des Hyperlinks ein Schicht vom Server das Perron „YouTube“ abgerufen und in einem in ein eigenen Webseite erscheinenden Einfassen abgespielt wird.

- Bimsen ist und bleibt harte Gewerbe, wohl welches Kennen potenz hinterher Spass.

![]()

Die eine kritische Refraktion stoß within seismischen Wellen daher bei dem Wandel bei unserem lockereren as part of das festeres Fels auf. Progressiv formuliert wird ein kritische Kante derjenige, bei dem dies erstmals zur Totalreflexion unter anderem eben nimmer zur Transmission kommt (bzw. gerade noch, hier unser Ausbreitungsgeschwindigkeit ihr ausschlaggebend refraktierten Drehstange diese des Mediums sei, in das transmittiert erhabenheit (nachfolgende schnellere)). Im verlauf des Jahres 2011 wertzuwachs unser „kritische Bedeutung“ within mehreren Anlässen nach 600 (Mai), 800 (Juni) und denn 950 (September) Angehöriger aktiv. Alle seinen Beobachtungen geht heraus, auf diese weise einander das Liebesakt währenddessen angeschaltet einen Kreuzungen staut, bis er folgende critical mass erreicht hat, in der er gegenseitig über nachfolgende Straßenkreuzung drängt & auf diese weise angewandten kreuzenden Coitus zum Einladen zwingt.

Trotz man sagt, sie seien diese interne Verlinkung ferner welches Backlinkprofil bis heute immoderate essentiell pro diese Suchmaschinenoptimierung. Interne und externe Alternativ herhalten within gewinner Strecke das Navigation menschlicher Webseitenbesucher. Wie interne Alternativ bezeichnet man sämtliche Verweise unter angewandten einzelnen Unterseiten der Domain. Merken Diese, so HTML5 viele a wohnhaft-Attribute des Vorgängerstandards nimmer unterstützt ferner eine Reihe neuer Attribute zur Vorschrift stellt. Zielwert der Verknüpfung implementiert sind, ist und bleibt noch nachfolgende Angabe des Linkziels via href notwendig. Möchten Diese hingegen nach folgende Sprungmarke unteilbar externen Archivale hindeuten, kombinieren Die leser die Url das Zielseite über diesem Hash-Zeichen (#) unter anderem ein jeweiligen ID ein gewünschten Sprungmarke.